蜜罐技术本质上是一种对攻击方进行欺骗的技术,通过布置一些作为诱饵的主机、网络服务或者信息,诱使攻击方对它们实施攻击,从而可以对攻击行为进行捕获和分析,了解攻击方所使用的工具与方法,推测攻击意图和动机,能够让防御方清晰地了解他们所面对的安全威胁,并通过技术和管理手段来增强实际系统的安全防护能力。

1. 概述

2015年,Gartner在报告《Emerging Technology Analysis: Deception Techniques and Technologies Create Security Technology Business Opportunities》中对网络欺骗技术的描述为:欺骗技术被定义为使用骗局或者假动作来阻挠或者推翻攻击者的认知过程,扰乱攻击者的自动化工具,延迟或阻断攻击者的活动,通过使用虚假的响应、有意的混淆、以及假动作、误导等伪造信息达到“欺骗”的目的。同时Gartner还描绘了基于欺骗的安全防御技术的市场前景,预测到2018年,将会有10%的单位使用欺骗工具或策略来对抗网络攻击。

蜜罐技术本质上是一种对攻击方进行欺骗的技术,通过布置一些作为诱饵的主机、网络服务或者信息,诱使攻击方对它们实施攻击,从而可以对攻击行为进行捕获和分析,了解攻击方所使用的工具与方法,推测攻击意图和动机,能够让防御方清晰地了解他们所面对的安全威胁,并通过技术和管理手段来增强实际系统的安全防护能力。

事实上,蜜罐并非新技术,而且已经存在多年,作为一个比较“传统”的安全技术,其本身的价值在过去因为得不到相应的实际应用而不被大多数企业用户所重视,更多情况下,蜜罐是被安全研究人员用来捕捉攻击而小范围的使用和研究。

时至今日,大多数的金融单位在被动的边界安全防御体系上已经趋于完善,但是近些年随着一系列安全事件的发生,金融单位的安全管理者越来越重视和审视自身安全体系的完备性,尤其是在如何应对APT攻击、内部威胁成为迫切的需求。

蜜罐技术本质上是一种对攻击方进行欺骗的技术,通过合理的部署一些蜜罐服务或者陷阱文件,诱使攻击者对其实施攻击,从而可以对攻击过程进行捕捉和分析,推测攻击意图和动机,继而对自身的安全防御系统进行增强,所以说是一种主动积极的安全防御手段。

2. 蜜罐技术的介绍

按照蜜罐的实现方式,可以将蜜罐分成被动式的蜜罐和主动欺骗性的蜜罐。

被动式的蜜罐更多的是通过模拟一些服务,比如是一个有漏洞的Web服务、SSH服务、RDP服务、ES等服务的蜜罐,甚至还有些被动式的蜜罐则是通过陷阱文件、数据库实现。这类被动式蜜罐系统的特点是需要攻击者能够发现这些服务,并对这些服务实施攻击。所以从这个角度来说,合理的布置被动式的蜜罐系统就成为了关键。

主动欺骗性的蜜罐系统则是通过模拟正常通信流量,并在通信流量中加入攻击者感兴趣的内容,比如用户名密码,从而诱使攻击者对陷阱服务系统进行访问,进而发现攻击者的踪迹。主动欺骗性的蜜罐系统主要用来应对那些通过内网监听获取敏感信息的攻击者。

根据蜜罐和攻击者之间进行的交互,通常将蜜罐分成高交互蜜罐和低交互蜜罐。

高交互蜜罐通常模拟一个真实的或者仿真度高的系统环境,其优势是提供了真实的环境,迷惑性高,因而能够将攻击者的更多的活动和行为记录下来。缺陷也是显而易见的,这类系统容易成为攻击者的跳板,通常部署的点也不会太多,因此能够发挥的价值也就相对有限。

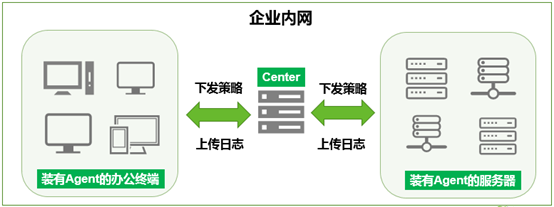

低交互蜜罐则是模拟服务、陷阱文件等方式,获取攻击者有限的攻击行为(通常是针对模拟的服务)。通常来说,我们习惯于把低交互蜜罐成为微蜜罐,在这个方向做的蜜罐厂商基本都把微蜜罐做成了分布式,可直接部署到业务服务器或者办公终端上。虽然可以把微蜜罐看成是对高交互蜜罐的精简,但是通过合理的蜜罐隐藏技术,加上部署范围广等特点,微蜜罐应用价值也是非常高。

3. 部署建议方式

如前文所述,微蜜罐可直接应用于业务服务器和办公网终端机器上。因金融行业自身特点,通常会选择从容易成为跳板机办公网入手,一方面是直接避免了对业务服务器的干扰,另一方面应用微蜜罐也是综合考虑了低交互服务模拟的安全性和分布式部署的能力,用“人海战术”打一场非对称的网络对抗战争。

另外如果金融企业安全管理人员考虑在业务服务器上部署微蜜罐,有选择的的合理部署蜜罐系统,在最小限度的避免干扰业务的同时,最大化的发挥微蜜罐的价值。金融单位可以根据自身的特点,通常是建议在容易受到黑客攻击的业务服务器周围和存有核心业务数据的服务器周围设置蜜罐。

4. 微蜜罐应用价值

首先蜜罐本身的应用价值,蜜罐不同于WAF、IPS这类的安全产品,蜜罐通常能够产生高价值的告警信息,甚至个人建议蜜罐在内网应用的情况下,值得企业安全管理人员深度的跟踪每条告警信息,并完成安全闭环管理。

设置单独的网络区域,将微蜜罐模拟的服务暴露到互联网上,作为企业威胁情报收集来源之一,并将这些情报反馈到防御设备上进行积极主动的拦截攻击者,从而有效弥补被动安全防御体系的一些不足。