新型冠状病毒肺炎疫情还在上升阶段,为了防止出现爆炸式扩散,一线二线城市选择只允许机关单位和一类行业返回办公场所开工。但社会仍需运转,经济发展不能停止,诸多条件允许的行业如金融、互联网,选择进行远程网络办公。不过众所周知,远程办公其实出现已数年,但一直未被推崇,最重要的原因就是它的安全性被多数企业所顾忌。

尤其像现在的特殊时期,无任何准备的情况下被迫使用远程办公。

与办公室场景相比,远程办公的硬件设备、网络环境均不同于办公内网,且很多岗位有从外部环境访问内网的需求,因此多数单位、企业使用或备用的有VPN等工具来解决。这些都是远程办公条件下的不可控因素,都可能产生安全风险,所以员工远程办公时需具备更好的安全防范意识。

1. 终端安全检查

由于这次疫情是突发事件,笔者及很多同事、朋友在放假时未将办公电脑带回家,所以用来办公的电脑可能来自各式各样的渠道:爸妈看剧的电脑、弟弟妹妹学习(玩游戏)用的电脑、上学时用的电脑等。这类电脑可能由于使用者不具备网络安全防护意识,会存在许多垃圾流氓软件,甚至蠕虫木马等,所以拿到电脑的第一步就需要进行一次完整的安全性检查。

首先卸载各类垃圾流氓软件等,以及一些奇怪的程序(略)。

然后检查Windows安全中心是否完整开启:

众所周知,微软自家的Windows安全中心是世界上最强的防护软件,只要完整的开启设置中的所有安全防护项,即可防止一切已知外来攻击行为。上图中,笔者的账户保护出现感叹号是由于微软账号的手机绑定未在安卓设备上进行验证,可以忽略。

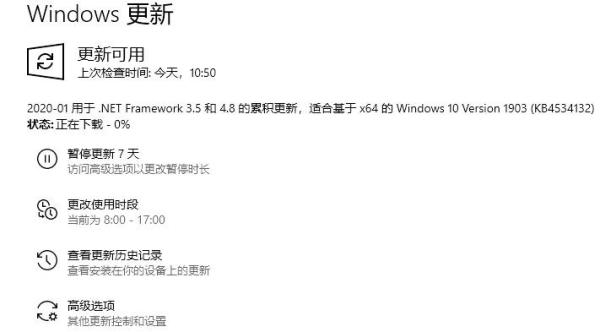

接着检查系统的自动更新是否开启:

或许曾经WindowsXP、Windows7时代我们可以选择不升级,因为当时有很多新出的版本有这样或那样的兼容性问题,但现在版本的系统稳定性今非昔比,90%的系统升级不会影响程序运行,且当下硬件设备性能过剩,有老版系统使用需求的开发人员都会选择使用虚拟机跑程序、测试脚本,所以保持系统为最新版本不会影响到我们的使用体验。建议保持版本在1903以上。

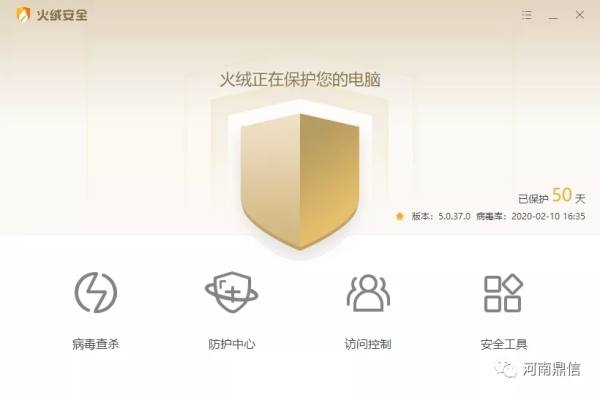

最后,可以根据使用习惯装一款安全卫士类软件:

笔者使用的软件为火绒,装此类软件的警示意义大于防护作用。该软件体积小,资源占用低,可进行基本的垃圾清理,且曾经成功防护过一次来自互联网的攻击行为,这是在之前使用其他安全卫士类软件时没有遇到过的情况。

2. 局域网安全检查

在安装远程办公软件之前,要检查一下家庭网络的情况,是否因为家里人因使用WiFi钥匙类软件,把WiFi密码给散出去了,导致有人蹭网的情况:

如上图,是笔者家中路由器后台信息,依次为台式电脑、NAS存储、小米智能家居系列,以及两个手机。

所有设备要清楚都是什么,是谁在用,尤其是有接触涉密信息以及其他重要信息的工作人员,保证局域网环境安全可靠。

3. 软件安全检查

曾经有次我们安全服务组的同事,让我帮忙看下装电脑时磁盘格式的问题,当时发现他引导文件乱完了,就给他说装个ghost系统比这简单多了,他一脸严肃的回我:你给我装个盗版,想害死我吗。

不光是操作系统,所有的软件不是从正规渠道或者“正规渠道”下载的,破解版、绿化版,甚至汉化版,可以断言都是有后门的,尤其是那些一运行就被WindowsDefender和安全卫士隔离删除的。

近段时期由于疫情影响,网络攻击行为明显上升,未避免电脑遭到感染,请到软件的官网下载原版软件,并保持软件处于大版本更新后。即使因为软件是付费的,也先下载试用版用着。

4. 数据传输、共享安全性检查

远程办公场景下,OA软件、共享文档及云盘等工具会成为多数企业分享文件的途径之一。文件在线共享、发送之前需确定文件的安全性。

我们鼎信内部收发文件早些年就形成了压缩加密的习惯。压缩加密是最简单且有效的加密方式,它只能通过暴力破解,且暴力破解过程中极大可能对源文件进行损坏。建议在远程办公时,文件传输及保存均使用该方法,如用云盘共享,则务必设置提取码。

此外,要避免文件被感染。最典型的例子就是微信传文件,在PC端,如果不进行设置,微信会自动将包含屏蔽了的群消息内的所有传输的文档自动下载。如果有人群发了一个被感染的文档,或直接群发一个病毒,那么所有人都会将此文件下载至电脑C:\Users\XXX\Documents\WeChat Files目录中。

那么如何防护这种情况呢?只要我们的电脑按照第一块所讲的将WindowsDefender打开,它就会自动对文件进行检测,若查到异常,则在通知栏中显示处理结果。

5. 注意网络钓鱼事件

钓鱼网站是最常见的安全威胁之一,尤其是当前疫情特殊时期,涌现大量利用疫情相关信息命名的钓鱼邮件和恶意文件。

据有关报道,近期发现印度黑客组织对我国医疗工作组织发起的APT攻击,采用鱼叉式钓鱼攻击方式,通过邮件进行投递。利用当前肺炎疫情等相关题材作为诱饵文档,部分相关诱饵文档如:武汉旅行信息收集申请表.xlsm,进而通过相关提示诱导受害者执行宏命令。

还要注意的是,最近出现大量的DNS劫持,在人们浏览新闻网页时,通过层层跳转,引导下载恶意软件。若出现此情况请及时关闭浏览页面,恶意弹窗的话直接断网并结束进程。

6. 其他专业注意事项

- 请保证与公司统一使用远程办公软件,未得到授权不要使用公司IP映射到某台内网IP的方法进行远程桌面。

- 重要系统谨慎使用3389、22、23等管理端口。

- 请运维同事配置好单位内部的VPN、堡垒机的访问权限,保障接入安全。