闲扯一下

Mac笔记本、Windows台式机、Linux主机。像这三种类型,它们硬件不同,系统不同,服务端处理的编程语言不同。它们之间却可以在网络的世界了自由联通。靠的是什么呢?

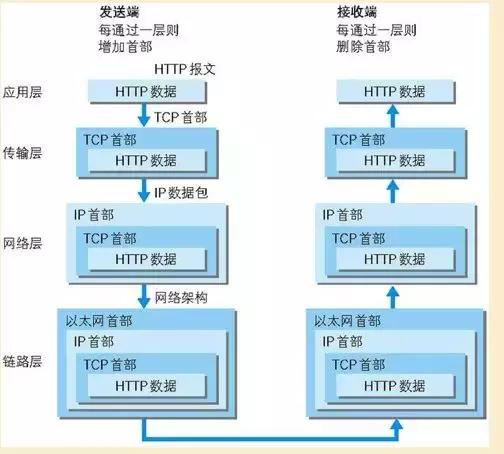

靠的是它们遵守相同的规则(如:HTTP)。应用层用什么格式(语言编码,报文字段)封装报文、传输层如何将大量的数据分段,并给每帧数据添加编号和端口信息、网络层如何给没帧数据添加IP地址,目标MAC地址、数据链路层如何将数字信息通过网卡发出去。

HTTPS是传输协议吗?

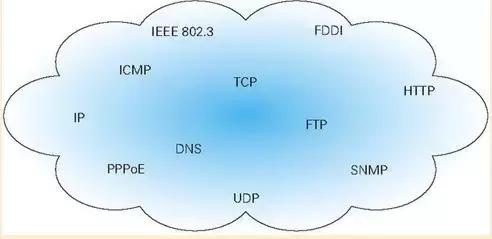

目前常见的应用层协议

好像没有看到HTTPS啊?

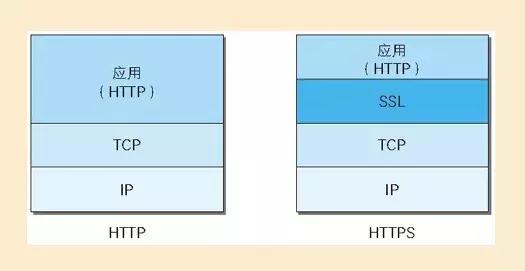

没错,HTTPS并非TCP/IP协议族中的一员,它其实是HTTP协议+SSL协议的组合体,是披着SSL外衣的HTTP。

HTTPS与HTTP有什么关系?

HTTP实现的功能:一种机制简单(这也是从早期众多传输协议中走出来的原因)的超文本传输协议,为客户端和服务器通信服务,是处在TCP/IP协议族中的应用层协议。

HTTP在发送请求时,采用四层架构。

应用层:提供多种应用服务,如:HTTP FTP DNS等,可以直接提供给开发者使用。

传输层:网络间数据的传输,如:TCP TDP,报文数据分割打包成帧

网络层:处理网络中流动的数据包,在复杂的网络段中选择一条传输路线,将数据包送到目的地。将现实中的寄快递(在快递上写上收件地址等信息,送到快递点(类似于路由器))

数据链路层:处理链接网络的硬件部分,如:网络适配器,硬件驱动,操作系统,光纤。

HTTP请求过程中的重要概念!

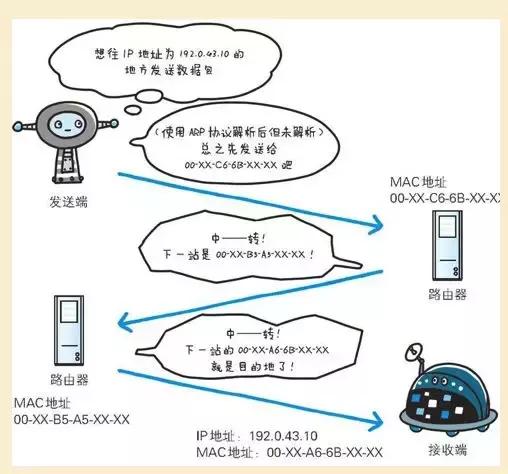

1.数据包在网络层怎么走的呢?

在数据包传输过程中,需要不断使用地址解析协议(IP和MAC地址对应的表,互相反查),进行路由选择(将数据包丢给一个路由器,路由器会根据数据包上带的地址,自动分拣,传给它认为比较好的下一站路,直到到达目的地)

2.TCP通讯三次握手

3.DNS域名解析服务:在浏览器输入url后,点击enter。

4.HTTP与HTTPS通信的区别

只是在应用层与传输层之间添加了一个SSL层

HTTPS为什么会安全?

既然HTTPS是披着SSL外衣的HTTP,那SSL是什么呢?

SSL是安全套接字层,是目前比较成熟的提供可靠数据传输的安全协议。SSL可以提供证书认证,数据加密,完整性保护等保护性策略。

数据加密原理

SSL采用的加密策略是:非对此加密+对称加密的混合加密方式

最中采用在第一次交换共享密钥时,使用非对称加密。然后用共享密钥加密。这样既避免了密钥被劫持,又保证了效率

数据完整性策略

采用报文摘要的策略,防止报文主题被修改。

在报文发送前,先通过md5-base64加密,得到一个报文主体的摘要,把这个摘要放到请求首部中,等服务器收到信息,采用同样的算法,加密报文主体,根据得到的结果是否和报文摘要一致来判断数据的完整性。

SSL和TLS的关系

目前常见的加密协议有两个SSL3.0和TLS1.0,它们之间有什么区别呢?

HTTPS协议安全通信步骤

HTTPS协议安全通信步骤中有三个主角元素:客户端,服务器,第三方可信任的证书颁发机构。

过程如下:

- HTTPS是传输协议吗?

- HTTPS与HTTP有什么关系?

- HTTPS为什么会安全?

- 客户端先发送一个SYN(synchronize)

- 服务端收到后,返回一个SYN(synchronize)/ACK(acknowledgement)

- 客户端发送一个ACK(acknowledgement)

- 网络首先会拿填写的域名到dns服务器查询对应的IP地址。

- 浏览器将请求传给返回的IP地址。

- 对成加密:单纯的对称加密,加密解密的效率高,但是在客户端于服务端共享密钥时,容易被中间劫持泄露,不够安全

- 非对称加密:是新一代加密方案,加密解密销量低,但是可以实现密钥的安全传输,想通过公钥解出私钥难道极大,基本不可能。

- SSL(Secure Socket Layer):是有浏览器开发商网景通信公司发起并开发到了SSL3.0版本

- TLS(Transport Layer Security):后面主导权移交给了IETF组织,他们在SSL3.0基础上开发了 TLS一系列版本。它们是“父子”关系。

- 服务器的运维人员向“第三方可信任的证书颁发机构”提供公司的有效信息+公钥。

- “第三方可信任的证书颁发机构”认证公司有效,就用“第三方可信任的证书颁发机构”的私钥给服务器的公钥签名,然后创建一个证书,证书中加入了公钥+公钥签名结果,发给服务器。服务器运营人员需要支付一定的费用。

- 客服端安装浏览器,浏览器内部内置了“第三方可信任的证书颁发机构”的根证书,里面包含了“第三方可信任的证书颁发机构”的公钥信息

- //正式开始SSL通信

- 客户端发送请求给ClientHello到服务器,请求报文中包含客户端支持的SSL指定版本号,加密组件列表(使用的加密算法和密钥长度)

- 服务端收到请求后,也回发生个ClientHello回应,里面包含了使用的SSL版本和加密组件(该加密组件是从客户端发生的列表中筛选出来的)

- 紧接着服务器发生证书报文(Certificate),将服务器申请的公钥证书传给客户端

- 然后服务器发生一个Server Hello Done报文给客户端,表示初期阶段的SSL握手协商结束。

- 客户端收到服务器发来的公钥证书后,拿本地存储的第三方机构根证书中的公钥对证书中的签名信息解密,如果解密的结构同证书中的原始服务器公钥信息一样,证明服务器可信。

- 接着客户端在本地生成一个随机密码字符串。用服务器的公钥加密这个字符串,将得到的结果传递给服务器器。

- 然后客户端再发送一个Change Cipher Spec报文(修改加密规则说明)给服务器,告诉服务器下面的通信将采用刚才的随机密码字符串作为加密密钥。

- 最后客户端发生一个Finish报文,报文中包含了从连接到现在所有报文的整体校验码,上面一系列的握手协商是否能最后成功,就看服务器能否正确解密这个Finish报文了。

- 服务器正确解密后,也发送个Change Cipher Spec报文(修改加密规则说明)给客户端。

- 最后服务端也发送个Finish报文让客户端解密验证。

- 等客户端、服务器两者的Finished报文都正常交换后,SSL连接算是正式建立完成。下面的通信就会受到SSL的加密保护。

- 现在客户端就可以安全的给服务器发送简单的应用层协议(http)了,并得到受保护的响应

- 最后通讯完成,由客户端发送close_notify报文,通知服务器断开链接。